当前位置:网站首页 - 课程内容-题库

电子商务安全习题

1. 身份认证的主要目标包括:确保交易者是交易者本人、避免与超过权限的交易者进行交易和_______。

(A) 可信性 |

(B) 访问控制 |

(C) 完整性 |

(D) 保密性 |

答案:B;

2. 目前最安全的身份认证机制是_______。

(A) 一次口令机制 |

(B) 双因素法 |

(C) 基于智能卡的用户身份认证 |

(D) 身份认证的单因素法 |

答案:A;

3. 下列是利用身份认证的双因素法的是_______。

(A) 电话卡 |

(B) 交通卡 |

(C) 校园饭卡 |

(D) 银行卡 |

答案:D;

4. 下列环节中无法实现信息加密的是_______。

(A) 链路加密 |

(B) 上传加密 |

(C) 节点加密 |

(D) 端到端加密 |

答案:B;

5. 基于私有密钥体制的信息认证方法采用的算法是_______。

(A) 素数检测 |

(B) 非对称算法 |

(C) RSA算法 |

(D) 对称加密算法 |

答案:D;

6. RSA算法建立的理论基础是_______。

(A) DES |

(B) 替代相组合 |

(C) 大数分解和素数检测 |

(D) 哈希函数 |

答案:C;

7. 防止他人对传输的文件进行破坏需要 _______。

(A) 数字签字及验证 |

(B) 对文件进行加密 |

(C) 身份认证 |

(D) 时间戳 |

答案:A;

8. 下面的机构如果都是认证中心,你认为可以作为资信认证的是_______。

(A) 国家工商局 |

(B) 著名企业 |

(C) 商务部 |

(D) 人民银行 |

答案:D;

9. 属于黑客入侵的常用手段_______。

(A) 口令设置 |

(B) 邮件群发 |

(C) 窃取情报 |

(D) IP欺骗 |

答案:D;

10. 我国电子商务立法目前所处的阶段是_______。

(A) 已有《电子商务示范法》 |

(B) 已有多部独立的电子商务法 |

(C) 成熟的电子商务法体系 |

(D) 还没有独立的电子商务法 |

答案:D;

1. 网络交易的信息风险主要来自_______。

(A) 冒名偷窃 |

(B) 篡改数据 |

(C) 信息丢失 |

(D) 虚假信息 |

答案:A、B、C;

2. 典型的电子商务采用的支付方式是_______。

(A) 汇款 |

(B) 交货付款 |

(C) 网上支付 |

(D) 虚拟银行的电子资金划拨 |

答案:C、D;

3. 简易的电子商务采用的支付方式是_______。

(A) 汇款 |

(B) 交货付款 |

(C) 网上支付 |

(D) 虚拟银行的电子资金划拨 |

答案:A、B;

4. 安全认证主要包括_______。

(A) 时间认证 |

(B) 支付手段认证 |

(C) 身份认证 |

(D) 信息认证 |

答案:C、D;

5. 在企业电子商务的安全认证中,信息认证主要用于_______。

(A) 信息的可信性 |

(B) 信息的完整性 |

(C) 通信双方的不可抵赖性 |

(D) 访问控制 |

答案:A、B、C;

6. 数字证书按照安全协议的不同,可分为_______。

(A) 单位数字证书 |

(B) 个人数字证书 |

(C) SET数字证书 |

(D) SSL数字证书 |

答案:C、D;

7. 下列说法中正确的是_______。

(A) 身份认证是判明和确认贸易双方真实身份的重要环节 |

(B) 不可抵赖性是认证机构或信息服务商应当提供的认证功能之一 |

(C) 身份认证要求对数据和信息的来源进行验证,以确保发信人的身份 |

(D) SET是提供公钥加密和数字签名服务的平台 |

答案:A、B;

8.属于传统防火墙的类型有_______。

(A) 包过滤 |

(B) 远程磁盘镜像技术 |

(C) 电路层网关 |

(D) 应用层网关 |

(E) 入侵检测技术 |

答案:A、C、D;

9.目前运用的数据恢复技术主要是_______。

(A) 瞬时复制技术 |

(B) 远程磁盘镜像技术 |

(C) 数据库恢复技术 |

(D) 系统还原技术 |

答案:A、B、C;

10.属于电子商务的立法目的考虑的方面是_______。

(A) 为电子商务的健康、快速发展创造一个良好的法律环境 |

(B) 鼓励利用现代信息技术促进交易活动 |

(C) 弥补现有法律的缺陷和不足 |

(D) 与联合国《电子商业示范法》保持一致 |

答案:A、B、C;

1.对网络交易的风险必须进行深入的分析,并从技术、_________和_________角度提出风险控制办法。

答案:管理;法律;

2._______是网络交易成功与否的关键所在。

答案:网络交易安全问题;

3. 一个完整的网络交易安全体系,至少应包括三类措施。一是_______方面的措施;二是_______方面的措施;三是社会的法律政策与法律保障。

答案:技术;管理;

4. 客户认证主要包括_______和_______。

答案:客户身份认证;客户信息认证;

5. 身份认证包含_______和_______两个过程。

答案:识别;鉴别;

6. 基于私有密钥体制的信息认证是一种传统的信息认证方法。这种方法采用_______算法,该种算法中最常用的是_______算法。

答案:对称加密;DES;

7. _______及验证是实现信息在公开网络上的安全传输的重要方法。该方法过程实际上是通过_______来实现的。

答案:数字签字;哈希函数;

8. 时间戳是一个经加密后形成的凭证文档,它包括需加_______的文件的摘要(digest)、DTS收到文件的日期和时间和_______三个部分。

答案:时间戳;DTS的数字签字;

9. PKI/公钥是提供公钥加密和数字签字服务的安全基础平台,目的是管理_______和_______。

答案:基础设施;密钥证书;

10. 一个典型的PKI应用系统包括五个部分:_______、_______、证书签发子系统、证书发布子系统和目录服务子系统。

答案:密钥管理子系统;证书受理子系统;

11. 同传统的商务交易一样,电子商务交易认证主要涉及的内容有_______、_______、税收认证和外贸认证。

答案:身份认证;资信认证;

12. 比较常用的防范黑客的技术产品有_______、_______和安全工具包/软件。

答案:网络安全检测设备;防火墙;

13. 新型防火墙的设计目标是既有________的功能,又能在________进行代理,能从链路层到应用层进行全方位安全处理。

答案:包过滤;应用层数据;

14. 物理隔离技术是近年来发展起来的防止外部黑客攻击的有效手段。物理隔离产品主要有________和_______。

答案:物理隔离卡;隔离网闸;

15. 信息的安全级别一般可分为三级:_______、_______、秘密级。

答案:绝密级;机密级;

1. 认证中心在电子商务中扮演整合经济中介的角色,在开展电子商务的过程中起整合作用。

答案:错

2. 网络交易的信息风险主要来自冒名偷窃、篡改数据、信息丢失等方面的风险。

答案:对

3. 在典型的电子商务形式下,支付往往采用汇款或交货付款方式。

答案:错

4. 电子商务交易安全过程是一般的工程化的过程。

答案:错

5. 身份认证是判明和确认贸易双方真实身份的重要环节。

答案:对

6. 身份认证要求对数据和信息的来源进行验证,以确保发信人的身份。

答案:错

7. 日常所见的校园饭卡是利用的身份认证的单因素法。

答案:对

8. 基于公开密钥体制(PKI)的数字证书是电子商务安全体系的核心。

答案:对

9. SET是提供公钥加密和数字签名服务的平台。

答案:错

10. “特洛伊木马”(Trojan Horse)程序是黑客进行IP欺骗的病毒程序。

答案:错

DES (Data Encryption Standard) | 数据加密标准 |

DTS (Digital Time Stamp sever) | 数字时间戳服务 |

CA (Certificate Authority) | 认证中心 |

PKI (Public Key Infrastructure) | 公钥基础设施 |

SSL (Secure Socket Layer) | 安全套接层协议 |

SET (Secure Electronic Transaction) | 安全电子交易协议 |

RCA (Root Certificate Authority) | 根认证中心 |

NFS(Network File System) | 网络文件系统 |

1. 身份标识:

是指定用户向系统出示自己的身份证明过程。

2. 字典攻击:

是通过使用字典中的词库破解密码的一种方法。攻击者将词库中的所有口令与攻击对象的口令列表一一比较。如果得到匹配的词汇则密码破译成功。

3. 一次口令机制:

即每次用户登录系统时口令互不相同。

4. 时间戳:

是一个经加密后形成的凭证文档,它包括需加时间戳的文件的摘要(digest)、DTS收到文件的日期和时间、DTS的数字签字三个部分。(

5. PKI:

是提供公钥加密和数字签字服务的安全基础平台,目的是管理密钥和证书。

6. 远程磁盘镜像技术:

是在远程备份中心提供主数据中心的磁盘影像。

7. 电子合同:

“电子合同”系指经由电子、光学或类似手段生成、储存或传递的合同。

8. 电子签字:

系指在数据电文中,以电子形式所含、所附或在逻辑上与数据电文有联系的数据,它可用于鉴别与数据电文有关的签字人和表明此人认可数据电文所含信息。

1. 用户身份认证的主要目标是什么?基本方式有哪些?

身份认证的主要目标包括:

n 确保交易者是交易者本人。

n 避免与超过权限的交易者进行交易。

n 访问控制。

一般来说,用户身份认证可通过三种基本方式或其组合方式来实现:

n 口令访问系统资源。

n 物理介质访问系统资源。

n 利用自身所具有的某些生物学特征访问系统资源。

2. 信息认证的目标有哪些?

n 可信性。

n 完整性。

n 不可抵赖性。

n 保密性。

3.简述一个典型的PKI应用系统包括的几个部分?

n 密钥管理子系统(密钥管理中心)。

n 证书受理子系统(注册系统)。

n 证书签发子系统(签发系统)。

n 证书发布子系统(证书发布系统)。

n 目录服务子系统(证书查询验证系统)。

4. 简述认证机构在电子商务中的地位和作用。

n 认证机构是提供交易双方验证的第三方机构。

n 对进行电子商务交易的买卖双方负责,还要对整个电子商务的交易秩序负责。

n 带有半官方的性质。

5. 我国电子商务认证机构建设的思路是什么?

n 地区主管部门认为应当以地区为中心建立认证中心。

n 行业主管部门认为应当以行业为中心建立认证中心。

n 也有人提出建立几个国家级行业安全认证中心,如银行系统和国际贸易系统,形成一个认证网络,然后,实行相互认证。

6. 电子商务认证机构建设基本原则有哪些?

n 权威性原则。

n 真实性原则。

n 机密性原则。

n 快捷性原则。

n 经济性原则。

7.简述黑客所采用的服务攻击的一般手段。

n 和目标主机建立大量的连接。

n 向远程主机发送大量的数据包,使目标主机的网络资源耗尽。

n 利用即时消息功能,以极快的速度用无数的消息“轰炸”某个特定用户。使目标主机缓冲区溢出,黑客伺机提升权限,获取信息或执行任意程序。

n 利用网络软件在实现协议时的漏洞,向目标主机发送特定格式的数据包,从而导致主机瘫痪。

8. 电子合同有什么特点?

n 电子数据的易消失性。

n 电子数据作为证据的局限性。

n 电子数据的易改动性。

9. 电子签字有什么功能?

n 确定一个人的身份。

n 肯定是该人自己的签字。

n 使该人与文件内容发生关系。

10.我国现行的涉及交易安全的法律法规有哪几类?

n 综合性法律。

n 规范交易主体的有关法律。如公司法。

n 规范交易行为的有关法律。包括经济合同法。

n 监督交易行为的有关法律。如会计法。

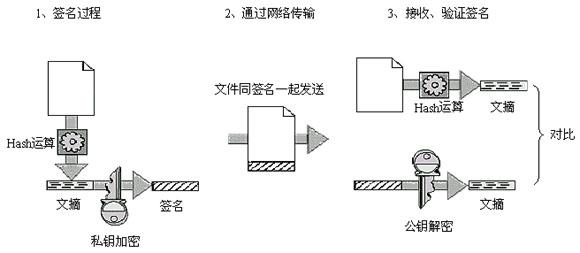

1. 下图显示了数字签字和验证的传输过程。试简述。

参考答案:

(1) 发送方首先用哈希函数将需要传送的消息转换成报文摘要。

(2) 发送方采用自己的私有密钥对报文摘要进行加密,形成数字签字。

(3) 发送方把加密后的数字签字附加在要发送的报文后面,传递给接收方。

(4) 接受方使用发送方的公有密钥对数字签字进行解密,得到报文摘要。

(5) 接收方用哈希函数将接收到的报文转换成报文摘要,与发送方形成的报文摘要相比较,若相同,说明文件在传输过程中没有被破坏。

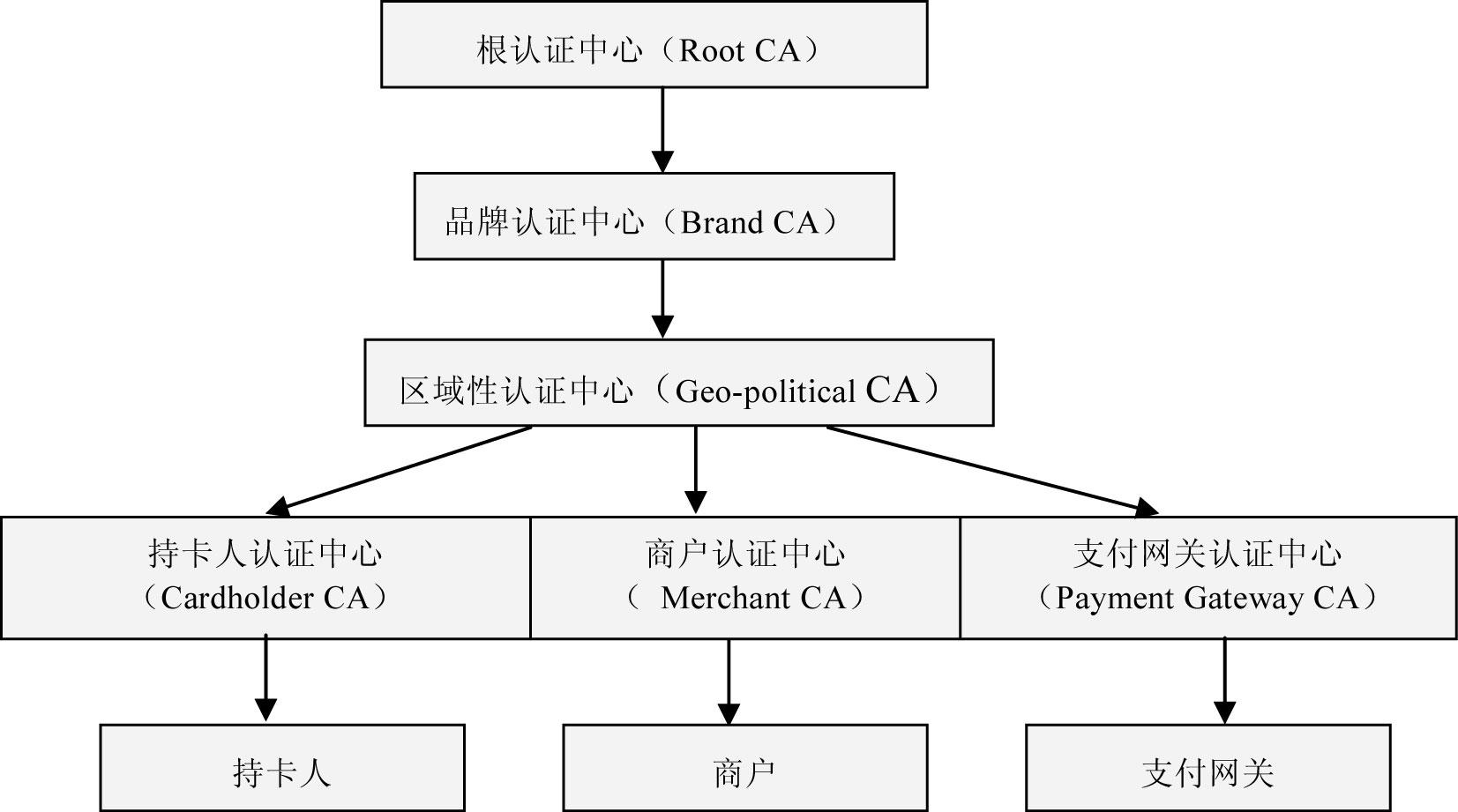

2. SET中CA的层次结构如下图所示。试填补空缺处内容。

![]()

参考答案:

(1)品牌认证中心

(2)区域认证中心

(3)持卡人认证中心

(4)支付网关认证中心

(5)持卡人

(6)支付网关

1. 近日,《电子签名法(草案)》提请全国人大常委会审议。人们盼望已久的《电子签名法》终于进入了实质性阶段,即将出台应用于实际生活中。被业界人士称为“中国首部真正意义上的信息化法律”的《电子签名法》的出台将在一定程度上对电子商务起到规范保障作用。

在面对我国网络信用与数据电文法律效力保障缺乏的情况下,《电子签名法》的适时出台,赋予网上数据电文以法律效力保障,将在很大程度上消除网络信用危机。

(2004-4-16 11:25:00) 来源:《通信信息报》

你认为《电子签名法》的出台能否解决我国电子商务领域目前的发展问题?

(1) 《电子签名法》出台将在一定程度上对电子商务起到规范保障作用。

(2) 电子签名活动的进行需要第三方即电子认证机构才能完成。

(3) 《电子签名法》的出台加强了电子商务的诚信建设,但它并不能完全解决电子商务中的信用危机。

(4) 《电子签名法》是网络法治建设的一个里程碑,然而完善的电子商务法律环境建设要走的路还很长。

1.网络黑客主要攻击手段有哪些?如何加以防范?

答题要点:

(1)口令攻击;

(2)服务攻击;

(3)电子邮件轰炸;

(4)利用文件系统入侵;

(5)计算机病毒;

(6)IP欺骗。

防范黑客攻击的主要技术手段:

(1)入侵检测技术;

(2)防火墙技术;

(3)物理隔离技术;

2.谈一下我国电子商务立法的基本问题有哪些?

答题要点:

(1)电子商务立法形式的选择。

(2)电子商务立法目的。

(3)电子商务立法指导思想与原则。

(4)电子商务立法范围。